Gobernanza, Cumplimiento, Auditoría y Seguridad. Gestión Completa en una sola Solución.

El LOQED cuenta con decenas de funcionalidades, desde monitoreo de hardware hasta pericia forense en tiempo real. Todo esto en una sola solución centralizada, simple e intuitiva.

- Business intelligence

Integraciones que pueden ser hechas con herramientas de BI.

- All-in-one

Mas de 50 funciones en una unica solución.

- Desarrollado en Israel

Iniciado y desarrollado en Israel por especialistas en seguridad.

- Bloqueo de programas

Identifica procesos en ejecución que pueden ser bloqueados.

- Tiempo real

Monitoreo de eventos en tiempo real e informaciones almacenadas para consultas.

- AI y Machine Learning

Análisis de comportamiento de usuarios y aplicaciones para clasificar amenazas.

Decenas de funciones en una solución.

Funciones Loqed.

Localización del dispositivo

Monitoreo de la localización del dispositivo, posibilitando rastrear notebooks y desktops dentro y fuera de la red y el histórico de localizaciones.

Prevención contra alteraciones de firewall

Identificar alteraciones de firewall en Windows, como abrir puertos, etc. validando la seguridad e integridad de la red.

Maquinas conectadas a la red

Monitoreo de dispositivos conectados a la misma red, proporcionando mayor visibilidad y control.

Gestion de datos Analytics

Nuestra herramienta transforma datos brutos en insights estratégicos con rapidez y precisión. Por medio de una integración avanzada con Power BI, ofrecemos visualizaciones interactivas que facilitan la toma de decisiones en tiempo real.

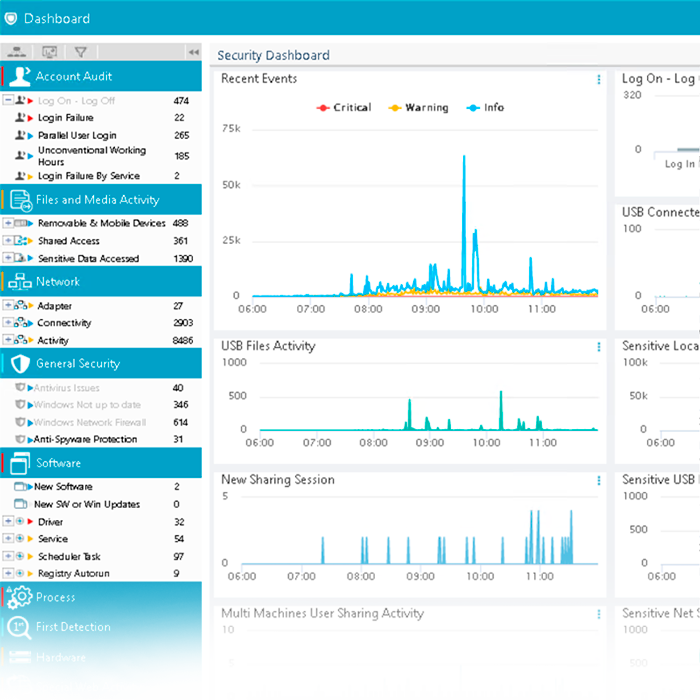

Dashboards Power BI

Monitoreo de indicadores críticos de operaciones, identificando estadísticas y comportamientos de usuarios, generando métricas de seguridad y productividad, y muchas más funcionalidades. Los dashboards pueden ser personalizados dependiendo del sector de la empresa y conforme sea la necesidad.

IA integrada

Nuestra herramienta une el poder de la

Inteligencia Artificial 100% offline con la integración completa a Power BI, garantizando seguridad, rendimiento y autonomía total en el análisis de datos.

Sin depender de conexiones a sitios o servicios externos, nuestra IA local procesa grandes volúmenes de datos, identifica patrones y genera reportes inteligentes de forma automática.

Dashboards Power BI

Monitoreo de indicadores críticos de operaciones, identificando estadísticas y comportamientos de usuarios, generando métricas de seguridad y productividad, y muchas más funcionalidades. Los dashboards pueden ser personalizados dependiendo del sector de la empresa y conforme sea la necesidad.

Gestión de Datos

Es posible identificar todos los accesos a archivos, con detalle de nombre de usuario, categoría de medio utilizado (pen-drive, nube, disco duro externo, etc.)

IDS LIKE

Al igual que un IDS, detecta todos los accesos realizados en los endpoints, proporcionando la auditoría continua. NDIS – IDS basado en red – Monitorea el tráfico de entrada y salida en puntos estratégicos de la red HIDS – Puede instalarse únicamente en dispositivos específicos para monitoreo de las actividades locales Anomaly based – Identifica comportamientos inusuales que pueden indicar una intrusión o anomalía de comportamiento del sistema.

Gobernanza, Cumplimiento, Auditoría y Seguridad. Gestión Completa en una sola Solución.

La infraestructura y los datos de tu empresa en una herramienta única, capaz de asegurar la completa visibilidad de todas las actividades virtuales, en tiempo real.

Movido con Inteligencia Artifical

Solución All-in-one.

Plataforma israelí de seguridad cibernética, gestión, gobernanza y compliance. El gran diferencial de Loqed está en la capacidad de Gestión Centralizada e Integrada de todos los procesos ejecutados en la red para identificar y analizar tanto desde el punto de vista de vulnerabilidad como de desvío de comportamiento.

- Auditoría de tráfico;

- Auditoría de fallas de autenticación;

- Análisis de comportamiento sospechoso de procesos, usuarios, red y mucho más;

- Identificación de nuevos procesos y sistemas;

- Rastreo del origen de contaminaciones y ataques;

- Análisis de vulnerabilidades;

- Alerta en tiempo real en dashboards personalizables;

- Estado de los principales sistemas de seguridad de los endpoints como firewalls, antivirus y antimalwares;

- Estado de las actualizaciones de seguridad de los sistemas operativos.

- Rastreo de información copiada (quién copió qué y hacia dónde);

- Correlación de datos accedidos en dispositivos diferentes;

- Alertas para conexiones a dispositivos externos de almacenamiento;

- Rastreo detallado de actividades en directorios compartidos;

- Control de todo tipo de documentos que transitan por la red;

- Control de comportamiento en la utilización de documentos sensibles o no;

- Garantía de integridad de los documentos accedidos (creación, modificación, copia, etc.);

- Monitoreo remoto de las actividades sospechosas.

- Generación de alertas cuando se detecten actividades fuera del patrón de comportamiento de los usuarios;

- Generación de alertas cuando se detecte cualquier alteración del comportamiento de la máquina, incluyendo programas instalados, procesos, servicios y mucho más;

- Utilización de pen drives, conexión externa por módems para eludir el sistema de seguridad, utilización de proxies anónimos;

- Loqed posibilita la generación de reportes por usuarios, grupos o para toda la empresa con información detallada respecto al tiempo utilizado por los usuarios o colaboradores tercerizados en actividades no relacionadas al trabajo;

- Hace posible la fácil correlación entre lo que se dijo y lo que se hizo en ocasiones de horas extra y actividades fuera del horario normal, así como permite la correlación del horario de registro de asistencia y el real inicio de las actividades profesionales.